|

MACNET AXIOM CYBER

Simplify Your Investigations - Đơn giản hóa việc điều tra của bạn

Một giải pháp điều tra kỹ thuật số mạnh mẽ được thiết kế để đáp ứng nhu cầu của các doanh nghiệp và nhà cung cấp dịch vụ cần thu thập, phân tích và báo cáo bằng chứng từ máy tính, dịch vụ đám mây, IoT và thiết bị di động.

|

Cloud

-

Các dịch vụ lưu trữ và liên lạc trên đám mây đã thay đổi cách các nhóm giao tiếp, chia sẻ và lưu trữ thông tin.

-

Tận dụng thông tin xác thực của quản trị viên hoặc người dùng để truy cập nhật ký kiểm tra và kiểm tra tài khoản đám mây của nhân viên mà không báo cho họ biết về cuộc điều tra đang diễn ra.

-

AXIOM Cyber thu thập và phân tích dữ liệu từ các dịch vụ lưu trữ đám mây của công ty như AWS S3, EC2 và Azure, bên cạnh các nguồn đám mây khác bao gồm Microsoft 365, Google Workspace, Box, Dropbox, Slack và iCloud

|

|

|

Computer

-

AXIOM Cyber cung cấp các công cụ khôi phục, tìm kiếm, phân tích và báo cáo toàn diện và mạnh mẽ nhất dành cho máy Mac, PC và Linux.

-

Nhận thông tin chi tiết hữu ích về hoạt động và các tệp thực thi trên bộ nhớ vật lý của điểm cuối cũng như các quy trình chỉ chạy trong bộ nhớ - như các mối đe dọa liên tục nâng cao (APT) tận dụng các kỹ thuật không dùng tệp.

|

|

|

Mobile

-

Cho dù thiết bị di động là BYOD hay do công ty cấp, hãy biến AXIOM Cyber trở thành một phần thiết yếu trong bộ công cụ của bạn để điều tra iOS và Android.

-

Các kỹ thuật phân tích và khắc toàn diện sẽ tìm thấy nhiều thành phần hơn như lịch sử trình duyệt, cuộc trò chuyện, email và tài liệu. Dễ dàng hình dung và trình bày bằng chứng bằng cách hiển thị email và cuộc trò chuyện ở định dạng ban đầu thường cần cho các cuộc điều tra nội bộ nhân sự như các trường hợp hành vi sai trái hoặc quấy rối của nhân viên.

|

|

MACNET AXIOM CYBER - Lợi ích

Các tổ chức thuộc mọi quy mô đều trở thành nạn nhân của các mối đe dọa an ninh mạng hàng ngày. Với phương pháp tiếp cận ưu tiên tạo tác và thu thập dữ liệu từ xa tích hợp sẵn, Magnet AXIOM Cyber giúp bạn nhanh chóng hiểu được các sự cố bảo mật để bạn có thể bảo vệ tổ chức của mình trong tương lai.

Sử dụng AXIOM Cyber cho nhân sự và điều tra mối đe dọa nội bộ cũng như phân tích nguyên nhân gốc rễ để ứng phó với sự cố.

|

THU THẬP DỮ LIỆU TỪ XA

AXIOM Cyber cho phép bạn thực hiện nhanh chóng và bí mật các công cụ thu thập dữ liệu từ xa của thiết bị Mac, Windows và Linux tới vùng chứa âm thanh AFF4-L Sound Container. Tự động kết nối lại với mục tiêu nếu nó ngoại tuyến và tiếp tục các công cụ thu thập dữ liệu từ thời điểm nó đã dừng lại. Bằng cách sử dụng các tác nhân dùng chung, nhiều phiên bản của AXIOM Cyber có thể thu thập từ một điểm cuối mà không cần phải triển khai một tác nhân khác mỗi lần.

|

GIẢM ĐỘ PHỨC TẠP

Phương pháp tiếp cận ưu tiên tạo tác của AXIOM Cyber sẽ ngay lập tức trình bày dữ liệu bạn cần để xử lý trường hợp của mình một cách dễ dàng và hiệu quả. Nhận dữ liệu từ nhiều nguồn khác nhau, bao gồm máy tính, thiết bị di động và tài khoản đám mây của công ty.

Sau đó, sử dụng các tính năng Analytics mạnh mẽ như Dòng thời gian - Timeline, Kết nối - Connection, quy tắc YARA và Magnet.AI để tiết kiệm thời gian quý báu và tránh rắc rối.

|

|

TRIỂN KHAI AXIOM CYBER TRÊN CLOUD

Chạy AXIOM Cyber trong Azure hoặc AWS để tận dụng lợi ích của điện toán đám mây cộng với khả năng thực hiện các bộ sưu tập từ xa, ngoại mạng.

|

THU NHẬP DỮ LIỆU CLOUD NÂNG CAO

Sử dụng thông tin xác thực của Quản trị viên để thu thập dữ liệu từ Microsoft 365, Google Workspace và Box để bạn không tiết lộ thông tin cho những nhân viên liên quan đến cuộc điều tra đang diễn ra.

|

MACNET AXIOM CYBER - Các trường hợp sử dụng

Các sản phẩm của Magnet Forensics được hàng nghìn tổ chức trên khắp thế giới tin tưởng để giúp họ bảo vệ doanh nghiệp của mình bằng cách thực hiện một loạt các cuộc điều tra trên mạng:

|

HÀNH VI PHẠM PHÁP CỦA NHÂN VIÊN (EMPLOYEE MISCONDUCT)

Tập hợp tất cả các mảnh ghép lại với nhau bằng cách kiểm tra các thành phần lạ từ hệ thống tệp, tài khoản đám mây, thiết bị di động và bộ nhớ khi có khiếu nại về hành vi quấy rối, gian lận hoặc lạm dụng tài sản công ty tại nơi làm việc.

|

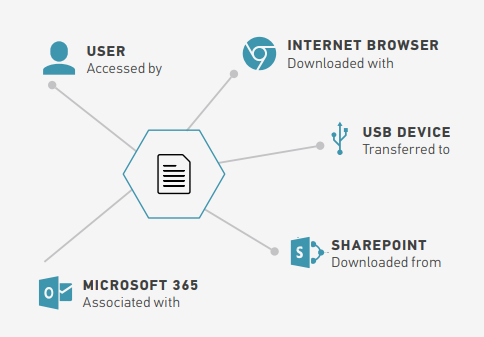

Trộm cắp IP (IP THEFT)

Khi nói đến các trường hợp đánh cắp dữ liệu, điều quan trọng là phải xem toàn bộ lịch sử của tệp. Hiểu lịch sử của tệp trên tất cả các nguồn có bằng chứng bao gồm Microsoft 365, Google Workspace và lưu trữ đám mây AWS.

|

|

HỖ TRỢ eDISCOVERY (SUPPORT eDISCOVERY)

Tăng tốc và đơn giản hóa việc đánh giá trường hợp sớm bằng cách cung cấp cho các đối tác Khám phá điện tử dữ liệu họ cần. Tạo một tệp tải chứa dữ liệu đã được chọn lọc, phân tích và gắn thẻ để xem xét thêm.

|

ỨNG PHÓ SỰ CỐ (INCIDENT RESPONSE)

Các cuộc tấn công xâm nhập mạng, xâm phạm email doanh nghiệp, phần mềm độc hại và tấn công ransomware có thể gây ra những hậu quả thảm khốc. Bộ công cụ mạnh mẽ của AXIOM Cyber cho phép bạn hiểu sự cố đã xảy ra như thế nào để bạn có thể ngăn chặn sự cố đó trong tương lai.

|

|